Pikšķerēšanas izpratne: kā tas notiek un kā to novērst

Kāpēc noziedznieki izmanto pikšķerēšanas uzbrukumu?

Kāda ir lielākā drošības ievainojamība organizācijā?

Cilvēki!

Ikreiz, kad viņi vēlas inficēt datoru vai piekļūt svarīgam informācija piemēram, konta numurus, paroles vai PIN numurus, viņiem atliek tikai pajautāt.

Pikšķerēšana uzbrukumi ir izplatīti, jo tie ir:

- Viegli izdarāms – 6 gadus vecs bērns var veikt pikšķerēšanas uzbrukumu.

- Scalable – Tie svārstās no pikšķerēšanas uzbrukumiem, kas skar vienu personu, līdz uzbrukumiem visai organizācijai.

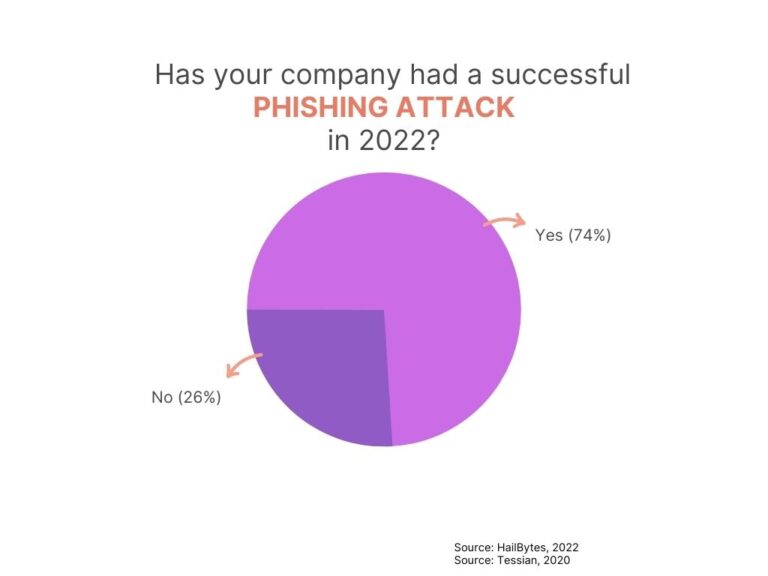

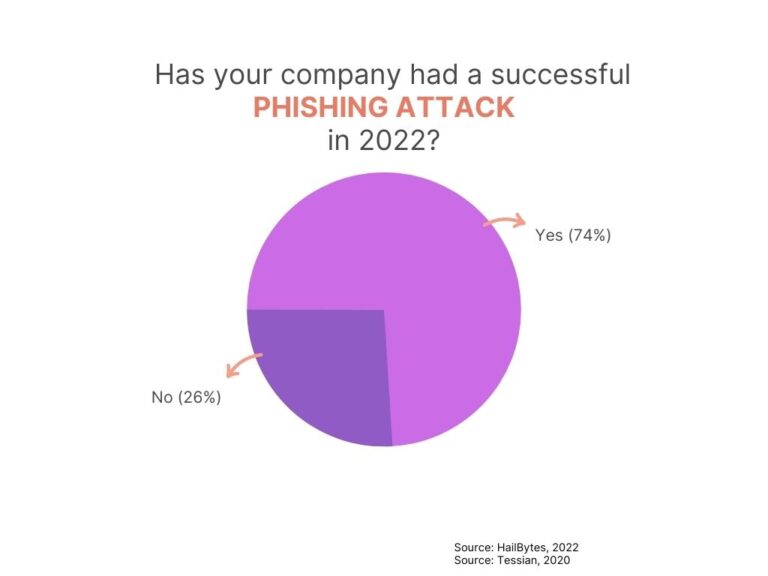

- Ļoti efektīva - 74% organizāciju ir piedzīvojuši veiksmīgu pikšķerēšanas uzbrukumu.

- Gmail konta akreditācijas dati — $80

- Kredītkartes pin - $20

- Tiešsaistes bankas akreditācijas dati kontiem ar vismaz 100 USD viņos - $40

- Bankas konti ar vismaz 2,000 USD - $120

Jūs droši vien domājat: "Oho, mani konti iet uz zemāko dolāru!"

Un tā ir patiesība.

Ir arī cita veida konti, kuriem ir daudz augstāka cena, jo naudas pārskaitījumus ir vieglāk saglabāt anonīmus.

Konti, kuros ir kriptovalūtas, ir pikšķerēšanas krāpnieku džekpots.

Kripto kontu pašreizējās likmes ir šādas:

- Monētu bāze - $610

- Blockchain.com - $310

- Binance - $410

Pikšķerēšanas uzbrukumiem ir arī citi nefinansiāli iemesli.

Nacionālās valstis var izmantot pikšķerēšanas uzbrukumus, lai uzlauztu citas valstis un iegūtu to datus.

Uzbrukumi var būt vērsti uz personīgām atriebībām vai pat korporāciju vai politisko ienaidnieku reputācijas iznīcināšanu.

Pikšķerēšanas uzbrukumu iemesli ir bezgalīgi...

Kā sākas pikšķerēšanas uzbrukums?

Pikšķerēšanas uzbrukums parasti sākas ar to, ka noziedznieks tūlīt iznāk un nosūta jums ziņojumu.

Viņi var jums piezvanīt, nosūtīt e-pastu, tūlītējo ziņojumu vai īsziņu.

Viņi varētu apgalvot, ka strādā bankā, citā uzņēmumā, ar kuru veicat darījumus, valsts aģentūrā vai pat izliekas par kādu no jūsu organizācijas.

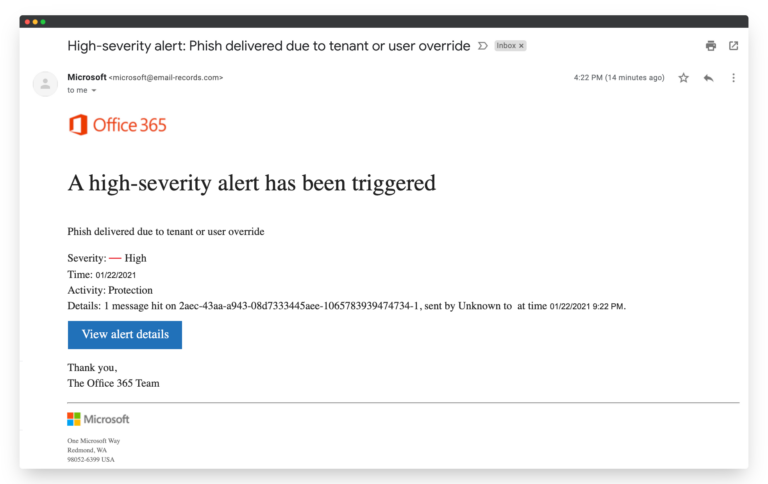

Pikšķerēšanas e-pastā var tikt lūgts noklikšķināt uz saites vai lejupielādēt un izpildīt failu.

Iespējams, domājat, ka tas ir likumīgs ziņojums, noklikšķiniet uz saites ziņojumā un piesakieties vietnē, kas, šķiet, ir uzticamās organizācijas vietne.

Šajā brīdī pikšķerēšanas krāpniecība ir pabeigta.

Jūs esat nodevis savu privāto informāciju uzbrucējam.

Kā novērst pikšķerēšanas uzbrukumu

Galvenā stratēģija, lai izvairītos no pikšķerēšanas uzbrukumiem, ir darbinieku apmācība un organizācijas izpratnes veidošana.

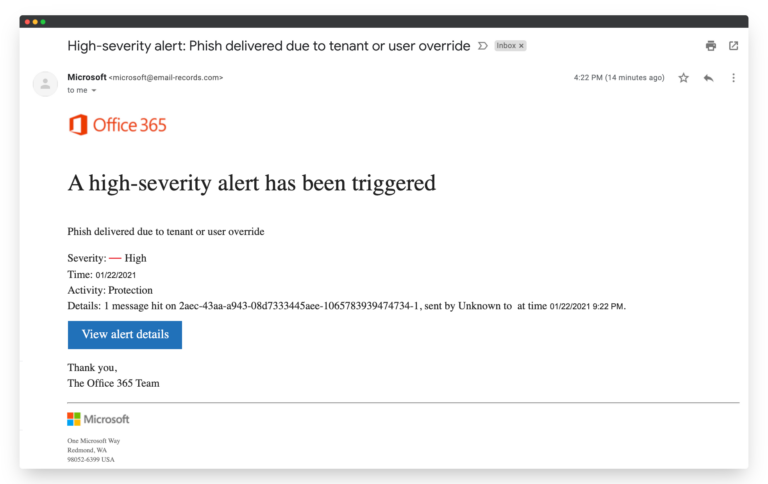

Daudzi pikšķerēšanas uzbrukumi izskatās kā likumīgi e-pasta ziņojumi un var tikt cauri surogātpasta filtram vai līdzīgiem drošības filtriem.

No pirmā acu uzmetiena ziņojums vai vietne var izskatīties patiesi, izmantojot zināmu logotipa izkārtojumu utt.

Par laimi, pikšķerēšanas uzbrukumu noteikšana nav tik sarežģīta.

Pirmā lieta, kurai jāpievērš uzmanība, ir sūtītāja adrese.

Ja sūtītāja adrese ir vietnes domēna variants, pie kura, iespējams, esat pieradis, varat rīkoties piesardzīgi un neklikšķināt ne uz ko e-pasta ziņojumā.

Varat arī apskatīt vietnes adresi, uz kuru tiekat novirzīts, ja ir kādas saites.

Lai būtu droši, pārlūkprogrammā jāievada tās organizācijas adrese, kuru vēlaties apmeklēt, vai izmantojiet pārlūkprogrammas izlasi.

Uzmanieties no saitēm, kuras, virzot kursoru virs tās, parāda domēnu, kas nav tas pats, kas uzņēmums, kas sūta e-pastu.

Uzmanīgi izlasiet ziņojuma saturu un izturieties skeptiski pret visiem ziņojumiem, kuros tiek lūgts iesniegt savus privātos datus vai pārbaudīt informāciju, aizpildīt veidlapas vai lejupielādēt un palaist failus.

Tāpat neļaujiet ziņojuma saturam jūs maldināt.

Uzbrucēji bieži mēģina jūs nobiedēt, lai liktu jums noklikšķināt uz saites vai apbalvotu jūs par jūsu personas datu iegūšanu.

Pandēmijas vai valsts mēroga ārkārtas situācijas laikā pikšķerēšanas krāpnieki izmantos cilvēku bailes un izmantos tēmas rindiņas vai ziņojuma pamatteksta saturu, lai nobiedētu jūs rīkoties un noklikšķināt uz saites.

Pārbaudiet arī, vai e-pasta ziņojumā vai vietnē nav nepareizas pareizrakstības vai gramatikas kļūdas.

Vēl viena lieta, kas jāpatur prātā, ir tāda, ka lielākā daļa uzticamo uzņēmumu parasti nelūdz jums nosūtīt sensitīvus datus, izmantojot tīmekli vai pastu.

Tāpēc nekad nevajadzētu klikšķināt uz aizdomīgām saitēm vai sniegt jebkāda veida sensitīvus datus.

Ko darīt, ja saņemu pikšķerēšanas e-pastu?

Ja saņemat ziņojumu, kas izskatās kā pikšķerēšanas uzbrukums, jums ir trīs iespējas.

- Izdzēs to.

- Pārbaudiet ziņojuma saturu, sazinoties ar organizāciju, izmantojot tās tradicionālo saziņas kanālu.

- Varat pārsūtīt ziņojumu savai IT drošības nodaļai turpmākai analīzei.

Jūsu uzņēmumam jau ir jāpārbauda un jāfiltrē lielākā daļa aizdomīgo e-pasta ziņojumu, taču ikviens var kļūt par upuri.

Diemžēl pikšķerēšanas krāpniecība ir arvien lielāks drauds internetā, un ļaundari vienmēr izstrādā jaunu taktiku, lai nokļūtu jūsu iesūtnē.

Ņemiet vērā, ka galu galā jūs esat pēdējais un vissvarīgākais aizsardzības līmenis pret pikšķerēšanas mēģinājumiem.

Kā apturēt pikšķerēšanas uzbrukumu, pirms tas notiek

Tā kā pikšķerēšanas uzbrukumi ir efektīvi, pamatojoties uz cilvēka kļūdām, vislabākais risinājums ir apmācīt jūsu uzņēmuma darbiniekus, kā izvairīties no ēsmas.

Tas nenozīmē, ka jums ir jāsarīko liela tikšanās vai seminārs par to, kā izvairīties no pikšķerēšanas uzbrukuma.

Ir labāki veidi, kā atrast nepilnības savā drošībā un uzlabot cilvēka reakciju uz pikšķerēšanu.

Divas darbības, ko varat veikt, lai novērstu pikšķerēšanas krāpniecību

A pikšķerēšanas simulators ir programmatūra, kas ļauj simulēt pikšķerēšanas uzbrukumu visiem jūsu organizācijas dalībniekiem.

Pikšķerēšanas simulatoriem parasti ir veidnes, kas palīdz maskēt e-pastu kā uzticamu pārdevēju vai imitēt iekšējos e-pasta formātus.

Pikšķerēšanas simulatori ne tikai izveido e-pastu, bet arī palīdz izveidot viltotu vietni, kurā adresāti ievadīs savus akreditācijas datus, ja viņi neizturēs pārbaudi.

Labākais veids, kā risināt situāciju, ir nevis lamāt viņus par iekrišanu lamatās, bet gan sniegt informāciju par to, kā nākotnē novērtēt pikšķerēšanas e-pastus.

Ja kāds neiztur pikšķerēšanas testu, vislabāk ir vienkārši nosūtīt viņam sarakstu ar padomiem par pikšķerēšanas e-pasta atklāšanu.

Jūs pat varat izmantot šo rakstu kā atsauci saviem darbiniekiem.

Vēl viens nozīmīgs ieguvums no laba pikšķerēšanas simulatora ir tas, ka varat izmērīt cilvēku apdraudējumu savā organizācijā, ko bieži vien ir grūti paredzēt.

Darbinieku apmācība līdz drošam seku mazināšanas līmenim var ilgt līdz pusotram gadam.

Ir svarīgi izvēlēties savām vajadzībām piemērotu pikšķerēšanas simulācijas infrastruktūru.

Ja veicat pikšķerēšanas simulācijas vienā uzņēmumā, jūsu uzdevums būs vieglāks

Ja esat MSP vai MSSP, jums, iespējams, būs jāveic pikšķerēšanas testi vairākos uzņēmumos un vietās.

Mākonī balstīta risinājuma izvēle būtu vislabākā iespēja lietotājiem, kuri izmanto vairākas kampaņas.

Pakalpojumā Hailbytes mēs esam konfigurējuši GoPhish, viens no populārākajiem atvērtā pirmkoda pikšķerēšanas ietvariem kā viegli lietojams gadījums AWS.

Daudzi pikšķerēšanas simulatori tiek izmantoti tradicionālajā Saas modelī, un ar tiem ir saistīti stingri līgumi, taču GoPhish AWS ir mākoņpakalpojums, kurā jūs maksājat pēc noteiktas likmes, nevis pēc 1 vai 2 gadu līguma.

2. solis. Drošības izpratnes apmācība

Galvenais ieguvums, ko sniedz darbiniekiem drošības izpratne apmācība aizsargā viņus no identitātes zādzībām, banku zādzībām un nozagtiem uzņēmuma akreditācijas datiem.

Drošības izpratnes apmācība ir būtiska, lai uzlabotu darbinieku spēju pamanīt pikšķerēšanas mēģinājumus.

Kursi var palīdzēt apmācīt darbiniekus atklāt pikšķerēšanas mēģinājumus, taču tikai daži kursi ir vērsti uz mazajiem uzņēmumiem.

Jums kā maza uzņēmuma īpašniekam var būt vilinoši samazināt kursu izmaksas, nosūtot dažus Youtube videoklipus par drošības izpratni...

bet personāls reti atceras šāda veida apmācību ilgāk par dažām dienām.

Hailbytes piedāvā kursu, kurā ir apvienoti ātri video un viktorīnas, lai jūs varētu izsekot savu darbinieku progresam, pierādīt, ka drošības pasākumi ir ieviesti, un ievērojami samazināt izredzes ciest no pikšķerēšanas krāpniecības.

Jūs varat apskatīt mūsu kursu par Udemy šeit vai noklikšķiniet uz tālāk norādītā kursa:

Ja vēlaties vadīt bezmaksas pikšķerēšanas simulāciju, lai apmācītu savus darbiniekus, dodieties uz AWS un pārbaudiet GoPhish!

Sākt ir viegli, un vienmēr varat sazināties ar mums, ja jums nepieciešama palīdzība iestatīšanā.